加密网红遭暴力袭击损失2400万美元:投毒攻击还是绑架勒索?

原文作者:ChandlerZ,Foresight News

「身上有瘀伤,我尽力抵抗,但手脚受伤,斧头砍伤了,也做不了什么了。」

2026年3月5日,知名加密货币网红sillytuna在推特上发布了一条简短的推文,称自己刚刚遭遇暴力袭击,损失约2400万美元的AUSD稳定币,并描述案件涉及暴力、武器、绑架和强奸威胁。目前,警方已介入调查。

Sillytuna曾是Punk #7523(俗称「Covid Alien」)的持有者,该NFT在2021年于苏富比以1,170万美元成交,一度创下单个Punk的拍卖记录。

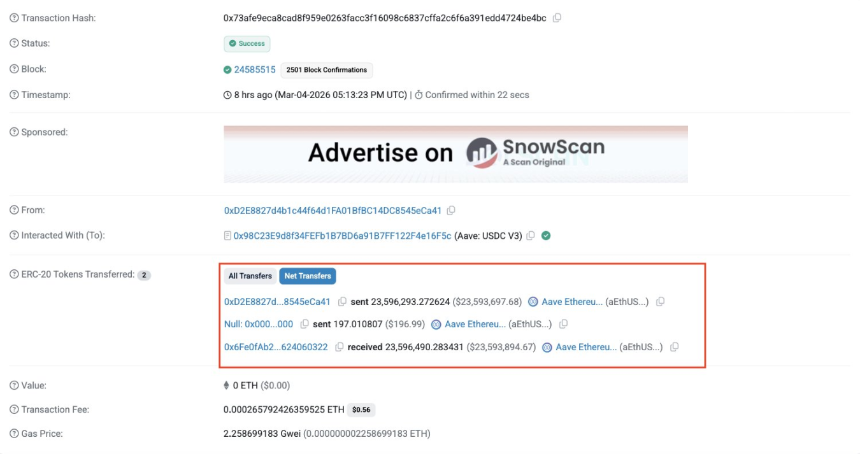

这条推文迅速在加密社区引发热议。安全公司派盾(PeckShield)监测到相关链上转账,并初步标记为「投毒攻击」(Poisoning Attack),这是一种通过伪造相似地址欺骗用户转账的手法。

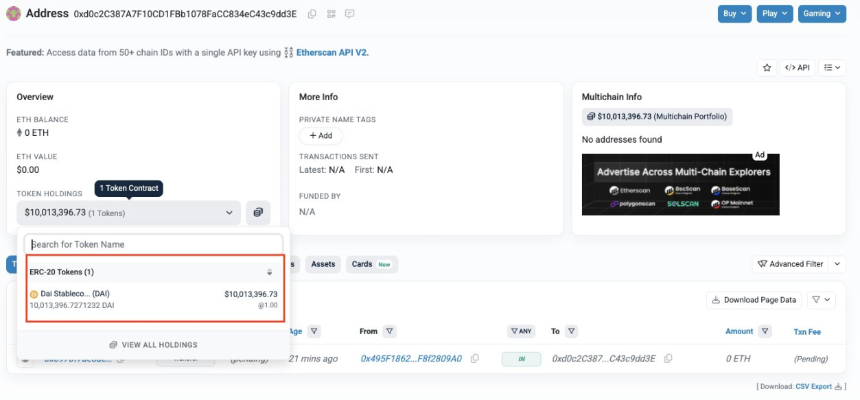

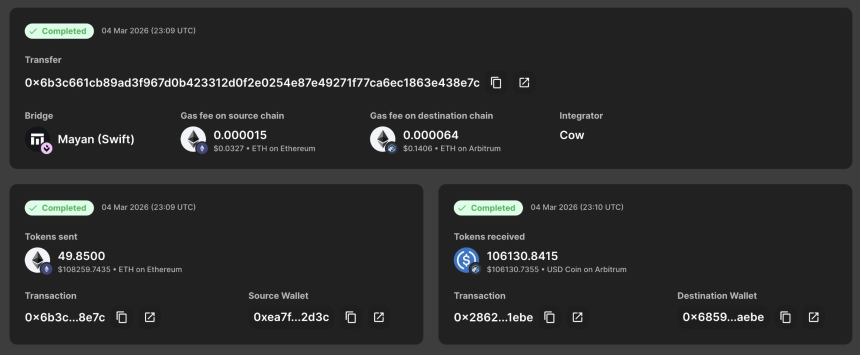

据PeckShield监测,目前约2000万枚DAI位于两个攻击者控制的钱包中(尚未混币):0xdCA9开头地址(约1000万美元)和0xd0c2开头地址(约1000万美元)。目前攻击者已开始向Arbitrum跨链少量资金。

两种说法之间存在明显矛盾:若为投毒攻击,受害者是被欺骗主动转账,物理暴力并非必要前提;若为物理胁迫,攻击者已经掌握受害者的真实身份和住址。

目前事件细节尚待警方调查确认,社区也有部分人群提出了「是否流量帖」的疑问。但无论这个案例的最终结论如何,它所触发的恐慌已经说明了一件事:

在加密财富高度透明化的今天,一个错误的链上曝光,可能换来一把真实的斧头。

不是个例:2025年物理攻击激增169%

所谓「扳手攻击」,是指攻击者通过暴力、恐吓、绑架等物理手段,迫使受害者交出私钥或密码。这类攻击不依赖技术漏洞,而是直接将矛头指向加密资产背后的个人。

根据CertiK发布的报告显示,2025年「扳手攻击」激增75%,肢体暴力成加密领域重要威胁。

从攻击形态来看,报告指出,绑架仍是最主要的攻击路径,全年发生25起;直接人身攻击事件同比增长250%,成为最值得警惕的变化之一。在地理分布上,欧洲首次成为全球风险最高地区。2025年,欧洲占全球已知事件的40%以上,其中法国记录的攻击数量位居全球首位,超过美国。从财务影响看,2025年已确认的扳手攻击相关损失超过4,090万美元,同比增长44%。

比特币安全公司Casa首席安全官、同时也是物理攻击事件长期追踪者Jameson Lopp,维护着一份迄今覆盖逾225起已验证案例的数据库。2025年,这份名单以前所未有的速度增长,2026年,这一数据也在急速增加。

甚至,由于大量受害者因恐惧、隐私顾虑或对执法机构的不信任而选择沉默,因此真实发生的数字很可能更高。受害者群体已远超加密精英,涵盖教师、建筑工人、消防员,以及他们的家属。

2025年三起标志性案例

案例1:Ledger联创被劫持,手指遭切断(法国,2025年1月)

2025年1月,加密硬件钱包公司Ledger联合创始人David Balland与妻子在法国中部城市Vierzon的住所遭到绑架,被分开关押。攻击者随后向Ledger另一位联创Eric Larchevêque发送了Balland断指的视频,索要折合1000万欧元的加密货币赎金。

法国精锐警察部队GIGN(国家宪兵干预组)介入后成功定位并解救了Balland,其妻数小时后在一辆货车中被找到。已支付的部分赎金几乎被全部追踪、冻结并没收。10名年龄在20至40岁之间的嫌疑人被捕,检察官表示,若罪名成立,涉案者将面临终身监禁。

案例2:Paymium CEO女儿在巴黎街头被袭(法国,2025年5月)

2025年5月13日上午,法国加密交易所Paymium CEO Pierre Noizat的女儿带着年幼的孙子在巴黎11区街头行走,遭三名蒙面男子拦截并试图强行押上一辆厢式货车。

攻击在光天化日之下、行人如织的街道上发生,全程被监控摄像记录。Noizat的女儿奋力反抗,夺下其中一把枪并扔掷在地;路人随即加入,一名行人捡起枪指向歹徒,另一人用灭火器将其驱散。三名歹徒最终仓皇撤退。

案件发酵后,法国当局以此次未遂绑架为核心,对相关联案展开调查,共起诉25人,其中包括6名未成年人。这一细节在法语媒体中引发大量关于「法国墨西哥化」的讨论。

案例3:美国前警察实施加密扳手攻击(洛杉矶,2024-2025年)

2024年底,一名前洛杉矶警察局(LAPD)警员因对加密持有者实施物理胁迫,强迫受害者转移约35万美元比特币,被陪审团裁定罪名成立。案件的特殊性在于施害者具有执法背景——这意味着他对如何规避监控、如何实施胁迫有着专业认知。

判决被加密社区广泛引用,因为它打破了「物理攻击只来自街头犯罪分子」的固有假设。

为什么加密持有者特别脆弱,用户能做什么?

CertiK报告的核心判断是,攻击者正在根据风险收益分析主动筛选目标,优先寻找「高潜在收益、低安全防御」的组合。这套逻辑催生出四类典型目标。

最直接的是在社交媒体上公开资产持仓的散户,链上余额可查,安保几乎为零。行业高管和协议创始人代表更高价值,虽然通常有安保,但在出行或公共活动中依然暴露。第三类家属与亲友往往被忽视,犯罪分子深知,当配偶、子女或年迈父母被控制时,主要目标会绕过任何安全协议。且许多家属通常缺乏基本的运营安全训练,防护水平远低于主要目标本人。第四类是场外交易者,攻击者将线下交易伪装成正常商业会面,一旦受害者展示资产证明,立即实施劫持。

同时,攻击监视手段已从人肉跟踪升级为OSINT驱动的数字痕迹分析,攻击者会在行动前数周锁定目标的防御薄弱时段。入室阶段,冒充快递员或公用事业人员仍是最有效的渗透手段,这让受害者在心理上毫无准备。进入室内后,他们会部署法拉第袋和信号干扰器切断设备网络连接,并将受害者与家人强制隔离。

单纯依赖助记词的时代已经结束。人,仍然是整个安全体系中最脆弱的单点故障。

个人层面,最关键的一步是建立「诱饵钱包+核心钱包」的分离架构。诱饵钱包需要存放看起来合理的小额资产,金额太少会激怒攻击者,触发进一步暴力。在遭遇胁迫时,它提供一个可以妥协的出口,保护核心资产不被触及。与此同时,助记词和签名设备绝不能存放在同一地点,理想方式是将助记词存入银行保险箱,而不是留在住宅内。

日常行为上,「不要炫耀」是底线,避免在任何公开平台发布钱包地址、资产截图或行程安排。出行时使用一部专用手机,仅保留最低限度的账号权限,高价值钱包应用不安装在日常携带的设备上。高价值交易只在专用且不外带的电脑上完成。

对持有大额资产的个人和机构,报告提供了两个结构性工具:多重签名方案(如2/3或3/5)从根本上消除单人被胁迫即可转账的可能;时间锁合约则对超过金额阈值的提现设置强制延迟,为外部干预争取窗口。

除此之外,CertiK还列出了三类值得警觉的预警信号,包括收到未请求的双重验证代码(可能意味着攻击者已取得你的数字凭证并在测试响应);现实中的异常,未曾下单却有快递上门、反复骚扰确认住宅是否有人;以及多年未联系的熟人突然来信并强调需要线下见面。这三类信号在案例库中重复出现,却鲜少被当时的受害者意识到危险。

这不只是个人安全问题

每次比特币价格创历史新高,Jameson Lopp的数据库就会迎来一批新条目。这条价格与暴力的相关线,已经被他追踪了将近十年。

加密行业用了十五年时间解决私钥安全问题,建造了越来越难以被黑客攻破的钱包、协议和多签架构。但当攻击者转向人的肉身,这些技术防线就变得形同虚设。

sillytuna案目前仍存在争议,但它提出的问题是真实的:在加密财富的透明性成为行业卖点的同时,它是否也在为某些人绘制一张猎杀地图?

法国已经开始讨论是否需要专门的立法框架来应对加密勒索犯罪,英国、新加坡等地区的执法机构也在更新针对数字资产持有者的人身安全指引。

下一个被斧头逼上门的人,不一定是亿万富翁。也可能只是一个链上余额被人看见的普通用户。

免责声明:

1.资讯内容不构成投资建议,投资者应独立决策并自行承担风险

2.本文版权归属原作所有,仅代表作者本人观点,不代币币情的观点或立场

首页

首页 快讯

快讯