Bitrefill安全事件深度解析:攻击手法与被盗资金流向追踪

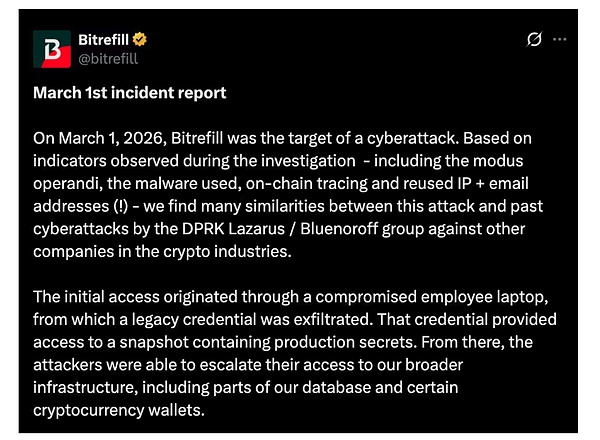

3月17日,加密礼品卡平台Bitrefill正式披露了一起发生于3月1日的网络攻击事件。此次攻击手法与此前Lazarus Group / BlueNoroff针对加密资产行业公司的攻击方式存在诸多相似之处。Beosin安全团队结合威胁情报及Bitrefill公开的信息,对本次事件的攻击手法与资金流向进行了详细分析,并将结果分享如下:

攻击手法分析

根据Bitrefill的披露,本次攻击最初通过入侵一名员工的笔记本电脑并窃取旧版凭证,进而获取了钱包的访问权限。

攻击者批量导出了18,500条订单数据,其中包括用户邮箱、加密地址和IP信息,并伪造采购记录以消耗礼品卡库存。

https://x.com/bitrefill/status/2033931580352221656

被盗资金流向追踪

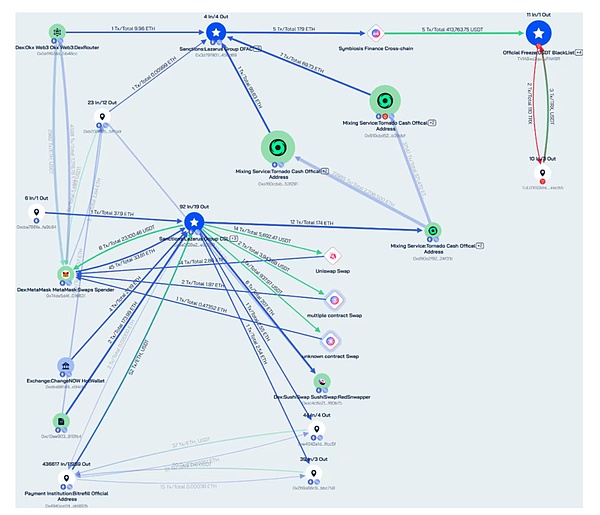

结合威胁情报与链上交易数据,Beosin通过旗下区块链调查与追踪平台Beosin Trace对Bitrefill相关损失资金进行了详尽的资金流向追踪,并将结果分享如下:

目前,Beosin锁定了3个疑似与Bitrefill黑客事件相关的地址:

0x5a0128e21cb8dc515ab8c4e5079b1f0444e92763

0x3d79f9012a13fe7948daaee3b8e9118371450d69

TVfA8wz2quUvRvhqs8VtnCeMyV2VzFAW9R

其资金流向如下图所示:

被盗资金流向分析图 by Beosin Trace

其中,地址0x5a0128e21cb8dc515ab8c4e5079b1f0444e92763将174 ETH转入了Tornado Cash中。针对Tornado Cash这类混币协议的资金追踪难度,Beosin依托多起混币洗钱案件的溯源经验,通过对全量充值、提取数据的持续监测,从交易时序、金额特征、行为模式等多维度进行关联分析,使用自研智能追踪算法实现了对本次混币资金链路的穿透,最终锁定了其出金地址:0x3d79f9012a13fe7948daaee3b8e9118371450d69。

随后,该地址通过兑币跨链操作,将资金从ETH链转移到TRON链,并将179 ETH兑换为413,763.75 USDT。目前,该地址(TVfA8wz2quUvRvhqs8VtnCeMyV2VzFAW9R)共有575,212.91 USDT沉淀。

以上地址均已被Beosin KYT标记为高风险地址,以下为示例:

Beosin KYT

免责声明:

1.资讯内容不构成投资建议,投资者应独立决策并自行承担风险

2.本文版权归属原作所有,仅代表作者本人观点,不代币币情的观点或立场

首页

首页 快讯

快讯