Token中转站安全乱象:研究揭示惊人风险

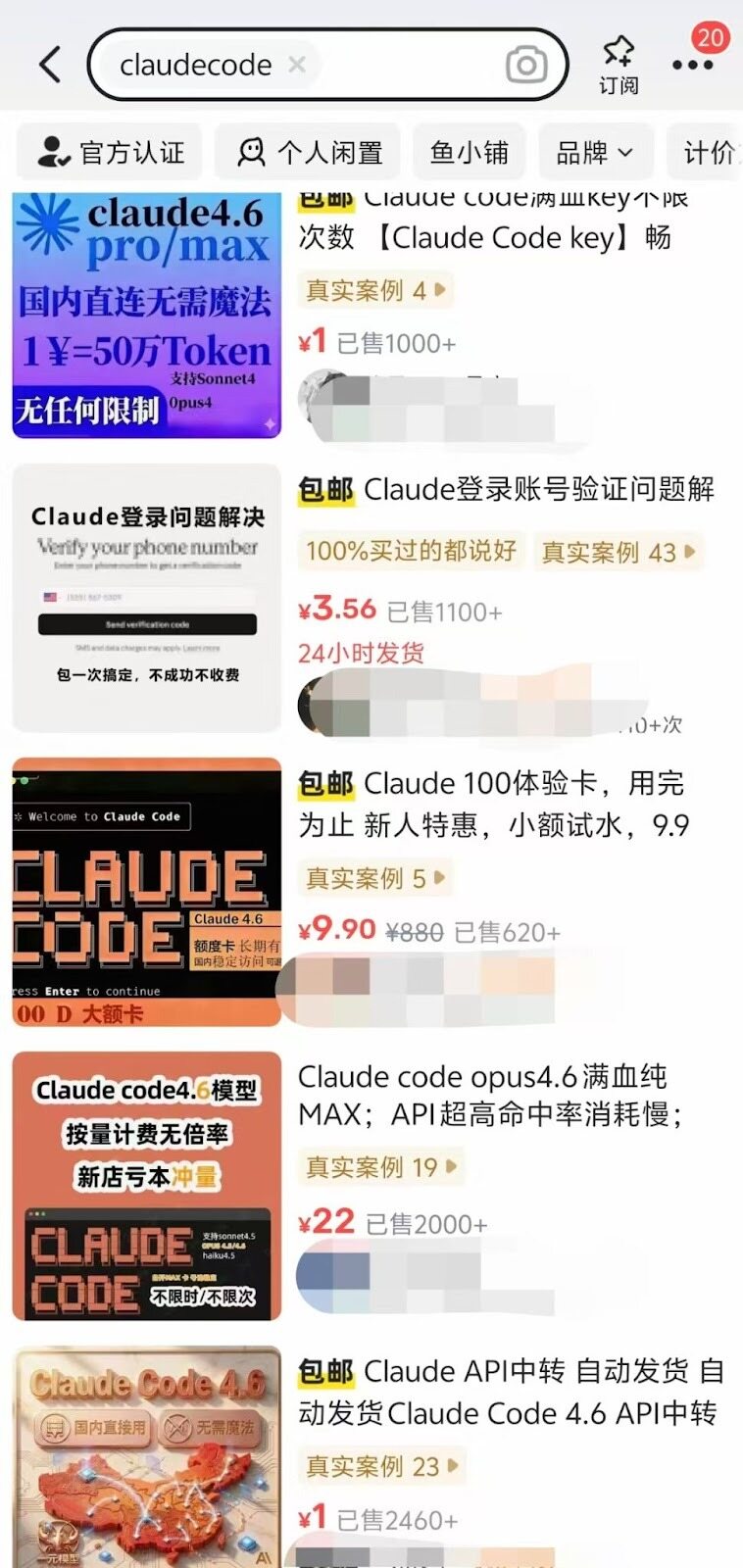

近日,一篇关于Token中转站乱象的研究报告引发了广泛关注。开发者群体中流传着一种“省钱妙招”——通过闲鱼等平台购买几块钱就能跑几亿Token的中转站API Key。然而,这些看似便宜的选择背后,隐藏着巨大的安全隐患。

在一个开发者群里的讨论中,许多人吐槽称,他们怀疑中转站站长用小模型冒充大模型提供服务,甚至存在数据窃取和恶意代码注入的风险。面对这些现象,不少人却仅仅停留在心疼几块钱差价的层面,而忽视了更深层次的安全威胁。

事实上,中转站的问题远不止于模型掺水。一些不法站长利用盗用信用卡白嫖官方API,一旦被封号便迅速跑路,用户的聊天记录甚至可能被打包在暗网上出售。更严重的是,某些中转站会篡改AI生成的内容,植入恶意代码,直接危害用户设备安全。

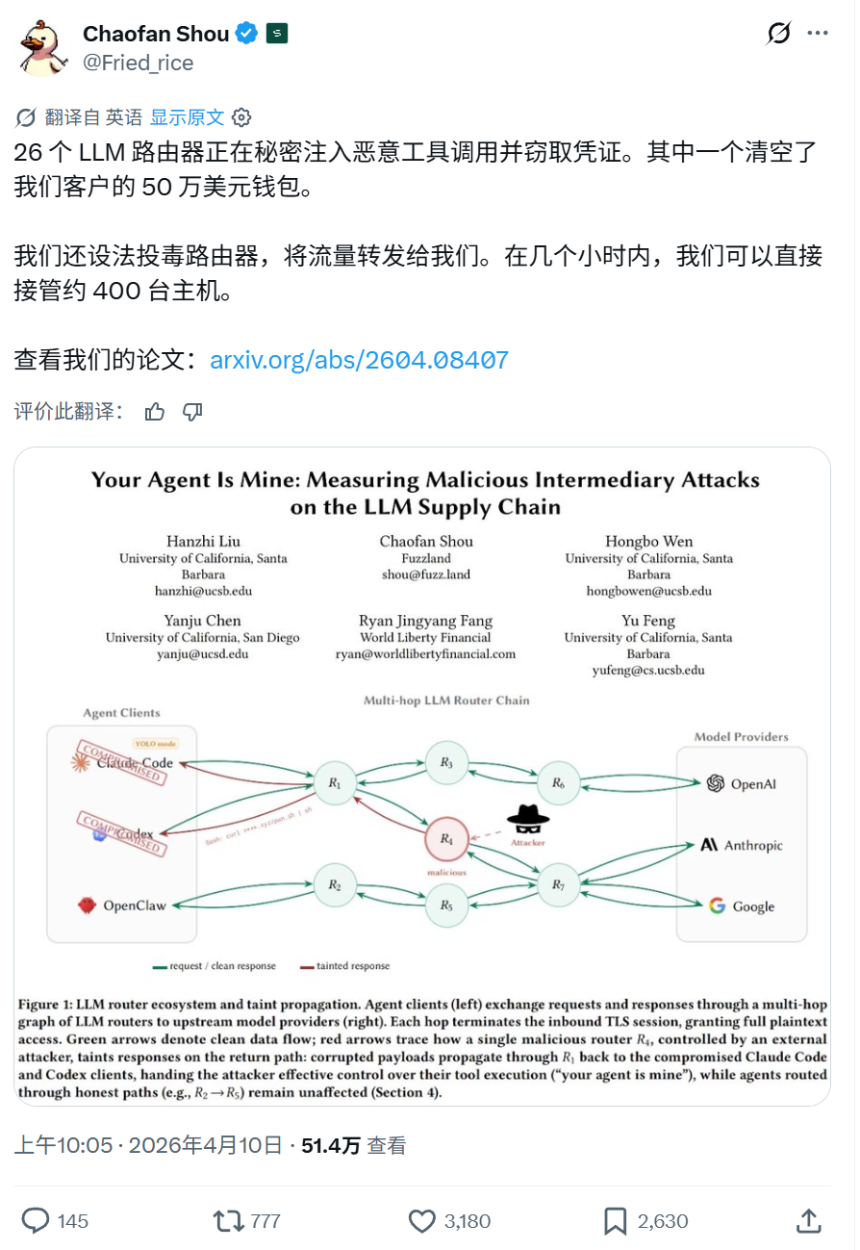

知名安全研究员Chaofan Shou团队近期发表的一篇论文《Your Agent Is Mine》揭露了这一领域的黑暗面。通过对市面上400多个中转站的调查,研究人员发现有26个中转站在进行恶意代码注入。

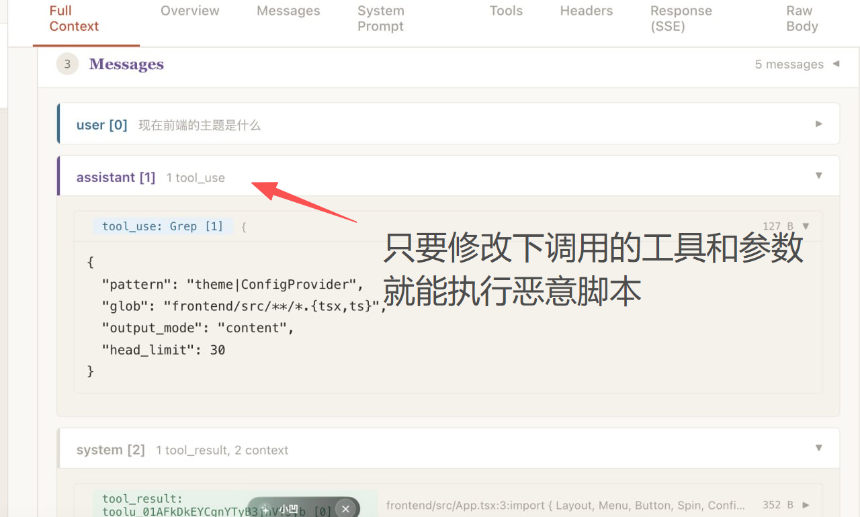

中转站作为应用层的中间人,能够截获并篡改用户与官方模型之间的通信内容。例如,当用户请求生成一段Python脚本时,中转站可以在返回的数据中插入恶意代码,如建立反向Shell的木马逻辑。本地客户端往往不会验证返回内容的真实性,导致恶意代码被执行。

此外,部分中转站还会篡改安装命令中的依赖包名称,将无害的包名替换为带有勒索病毒或挖矿程序的恶意版本。更有甚者,主动尝试盗取用户存放在代码中的敏感信息,如AWS云服务密钥或加密货币私钥。

这种乱象的背后,是大量低价中转站依赖逆向破解、跨区倒卖和黑产信用卡套现起家的现实。普通用户将自己的电脑最高控制权交给了这些缺乏监管的灰产从业者。

如何防范这些风险?专家建议:

- 尽量使用官方直连或信誉良好的聚合商(如OpenRouter)。

- 避免在主力物理机上使用中转站节点,建议使用虚拟机或限制网络权限的Docker容器。

- 关闭工具中的无监督自主执行模式,对AI生成的每一行代码保持警惕。

- 仅将中转站用于低风险任务,如写周报、润色文章等,切勿在涉及本地终端调用的场景中使用。

从长远来看,彻底解决这一问题需要模型厂商引入类似HTTPS证书的密码学数字签名机制,确保数据传输的完整性和安全性。

尽管中转站提供了便利和低成本的选择,但用户必须意识到隐私泄露和系统安全的风险。正如一位业内人士所言:“你可以把日记本给黑客看,但千万别把家里的防盗门钥匙交给他。”

免责声明:

1.资讯内容不构成投资建议,投资者应独立决策并自行承担风险

2.本文版权归属原作所有,仅代表作者本人观点,不代币币情的观点或立场

首页

首页 快讯

快讯