量子计算破解比特币私钥:真实威胁还是夸大其词?

作者:念念之友,加密货币研究专家

2026年3月,谷歌量子AI团队联合以太坊基金会及斯坦福大学研究人员发布白皮书,针对比特币和以太坊使用的secp256k1椭圆曲线进行了专门优化,将所需逻辑量子比特从早前的数千个降至不到1200个,另一条优化门数的路径则需约1450个逻辑量子比特。该团队构建的量子电路可在约9分钟内逆向破解出比特币私钥。消息一出,币圈震动。

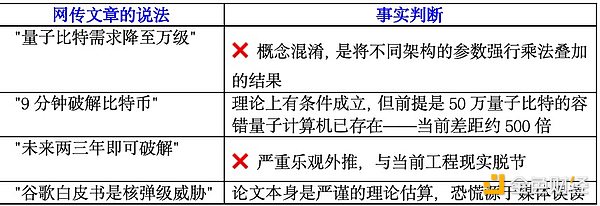

一些自媒体文章,比如《Shor算法迎来历史性突破:量子计算破解密码的门槛骤降》,汇编相关研究以及新闻媒体报道,认为量子计算很快将破解比特币密码,引起万众关注。然而,事实并非如此。本文试分析如下:

一、比特币私钥未来两三年不存在被量子计算机破解的风险

综合量子计算、密码学和区块链三个领域的技术现状,未来两三年内比特币私钥被量子计算机破解的风险极低,基本为零。网传文章虽然在引述真实研究方面基本属实,但对研究结论存在严重的"参数乘法"误读和工程实现的乐观外推。当前所有量子计算机(包括最先进的系统)与破解椭圆曲线密码所需的容错量子计算机之间,还隔着至少一个数量级的规模差距和多个尚未跨越的工程鸿沟。

二、核心论文真实性核查

网传文章引述的四项核心研究经核查均真实存在,具体如下表:

上述研究全部在2025-2026年间发表,其中CRYPTO 2025论文经过同行评审,是国际密码学顶级会议论文,权威性毋庸置疑。

三、最严重的概念误读:逻辑量子比特≠物理量子比特

网传文章最核心的误导在于刻意混淆了逻辑量子比特与物理量子比特这两个概念。

- 逻辑量子比特:经过量子纠错编码后的"虚拟"量子比特,是Shor算法实际需要的计算单位,本身不带物理噪声

- 物理量子比特:量子计算机硬件中的实际物理单元,易受环境噪声干扰,需要大量冗余来构建一个逻辑量子比特

谷歌白皮书提出的1200个逻辑量子比特,经过纠错编码后,所需的物理量子比特约为50万个。而Oratomic团队提出的10,000个物理量子比特,其时钟速度比超导架构慢两到三个数量级,破解一个ECC-256需要约10天,无法实现"9分钟劫持交易"。

网传文章将不同架构、不同时间窗口、不同前提条件的参数进行"乘法叠加",得出"万级物理量子比特即可破解"的结论——用StartBitcoin.org的分析评论语言说,这是一种"弗兰肯斯坦数学",在工程现实中完全站不住脚。

四、当前技术现状:差距仍巨大

当前最先进的量子处理器仅有数百至低千级的物理量子比特,且错误率远高于运行Shor算法所需的容错水平。目前容错中性原子系统仅约500个量子比特,距离论文所需的10,000个仍有约20倍差距。

此外,网传文章提到的"Chevignard方案"有一个关键缺陷被故意省略:该方案将逻辑量子比特数量降低的同时,将Toffoli门操作数量增加了1000倍以上。这相当于用时间换空间,大大增加了对量子计算机稳定性的要求。

五、网传文章的核心逻辑错误

- 概念混淆:刻意混淆"逻辑量子比特"与"物理量子比特",用前者数字制造恐慌

- 参数乘法叠加:将超导架构的逻辑比特数和中性原子架构的纠错开销相乘,得出"万级物理比特"的错误结论

- 选择性忽略运行时间:中性原子架构虽然物理比特需求少,但破解时间长达10天,无法实现"9分钟劫持交易"

- 混淆存在与可行:理论研究存在不代表工程可行,算法存在不代表硬件已就位

六、正确理解"9分钟"的边界条件

"9分钟破解比特币"这一数字在理论物理层面本身是有条件成立的,但其含义远比网传文章暗示的狭窄:

- 这9分钟是量子计算机在已经完成所有与公钥无关的预计算之后,仅针对已暴露公钥完成最终计算的时间

- 该时间基于微秒级门操作速度的假设,且仅适用于超导架构。中性原子架构的破解时间是以天为单位计算的

- 要实现这一理论能力,需要先建成一台约50万物理量子比特的容错量子计算机——当前最先进的超导量子处理器仅约1,000个物理量子比特

关键在于:"9分钟"是在机器已存在的前提下针对单次操作的描述,而非对机器何时能建成的预测。从1,000到500,000,是500倍的规模差距,而非渐进升级。

七、业界权威共识:量子威胁是"中长期的系统升级周期",而非"两三年内末日"

业界权威机构的判断与网传文章的末日叙事存在显著温差:

- Bernstein(华尔街券商):量子风险应视为"中长期的系统升级周期",加密货币行业有三到五年窗口期进行后量子密码迁移

- Grayscale(数字资产管理公司):量子风险对比特币"真实但可控",技术解决方案已存在,真正的障碍是社区治理共识

- Fireblocks(机构加密托管商):谷歌白皮书的资源估算下降"≠现实攻击能力已到位",中间存在大量未跨越的工程挑战

- CoinDesk分析:威胁主要集中在已暴露公钥的老旧钱包和重复使用地址,约690万枚比特币处于此类暴露状态,但这一统计数字仅代表理论风险敞口,并非攻击工具已就绪

八、真正值得关注的现实风险

虽然未来两三年比特币私钥被批量破解的风险极低,但以下现实层面的风险值得关注:

- 已暴露公钥的"休眠钱包"

- 后量子密码迁移的紧迫性

- "9分钟攻击"的理论可能性

约有690万枚比特币(约占总供应量三分之一)存放在公钥已永久暴露的地址中,包括早期的Pay-to-Public-Key格式地址和任何重复使用过的地址。一旦量子计算机在更长期限内(如5-10年后)具备破解能力,这些资产将面临"静默破解"风险。

谷歌已将自身系统迁移的内部截止日期设定为2029年,比美国国家安全局要求的2033年显著提前。比特币社区的后量子地址提案BIP 360仍在讨论中,尚未形成共识,迁移过程本身需要数年时间。

超导路线量子计算机若在更长的时间尺度上(如5-10年后)建成,确实可能对链上活跃交易构成威胁——约41%的概率在交易确认前完成破解,这将是更高级别的系统性风险。

九、总结

核心判断:量子计算的理论突破正在以超出预期的速度推进,这一趋势是真实的。但"理论突破加速"不等于"攻击工具已就绪"。从1,000个物理量子比特到500,000个,从实验室演示到大规模容错运行,量子计算仍面临物理、工程、成本三大维度的根本性挑战。比特币社区面临的真正挑战是如何在更长的时间窗口内(约5-10年)完成向抗量子密码学的系统级迁移,而非在两三年内应对一场不存在的量子末日。

免责声明:

1.资讯内容不构成投资建议,投资者应独立决策并自行承担风险

2.本文版权归属原作所有,仅代表作者本人观点,不代币币情的观点或立场

首页

首页 快讯

快讯