2026年最大DeFi黑客案:代码无漏洞,配置失误酿2.93亿美元损失

作者:0x2333;来源:区块律动

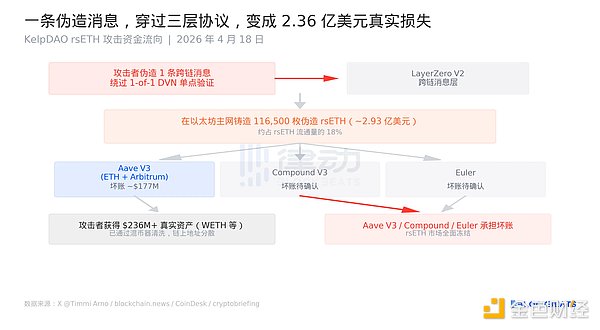

2026年4月18日,Kelp DAO的流动性再质押协议在短短几个小时内遭到攻击,攻击者通过跨链桥窃取了116,500枚rsETH,按当时价格约合2.93亿美元。整个攻击流程异常高效,从伪造跨链消息到将赃款分散至Aave V3、Compound V3和Euler三个借贷协议中借出真实资产,攻击者当天便带着2.36亿美元的WETH撤离。随后,Aave、SparkLend、Fluid迅速冻结了rsETH市场。

这是2026年迄今为止最大的DeFi攻击事件。然而,这次攻击与大多数黑客事件不同——Kelp DAO的智能合约代码没有任何漏洞。

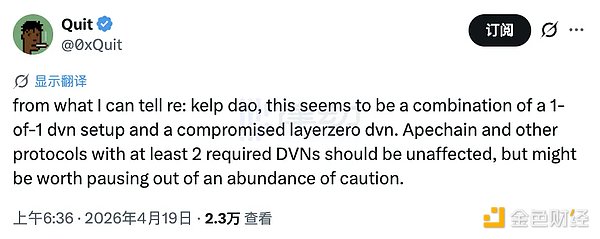

参与调查的安全研究员@0xQuit在X上表示:“从我目前掌握的情况来看,这是两个问题的叠加:1-of-1的DVN配置,以及DVN节点本身被攻破。”LayerZero官方声明中也未提及合约代码问题,而是将事件定性为“rsETH漏洞”,而非“LayerZero漏洞”。

2.93亿美元的损失,并非源于任何一行代码,而是隐藏在一个部署时填错的配置参数中。

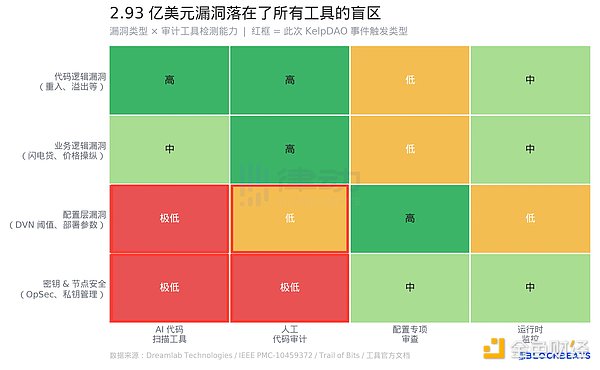

DeFi安全审计的通用逻辑是:找合约,读代码,找漏洞。这一逻辑在应对代码逻辑漏洞时运作顺畅,工具如Slither、Mythril对重入攻击、整数溢出等已知模式的检测能力较为成熟。近年来大力推广的LLM辅助代码审计,对业务逻辑漏洞(如闪电贷套利路径)也有一定能力。

然而,在这张矩阵中有两行是红色的。

配置层漏洞在工具审计中属于结构性盲区。Kelp DAO的问题并不在于.sol文件,而是在协议部署时写入的一个参数——DVN阈值。该参数决定了跨链消息需要经过多少验证节点确认才被视为合法。它既不在代码中,也不在Slither的扫描范围内,更不在Mythril的符号执行路径中。据Dreamlab Technologies的对比研究,Slither和Mythril在受测合约中分别检测出5/10和6/10的漏洞,但这一成绩建立在“漏洞在代码里”的前提上。IEEE的研究显示,即使在代码层面,现有工具也只能检测到8%-20%的可利用漏洞。

从现有审计范式角度来看,不存在能够“检测DVN阈值是否合理”的工具。如果要检测这类配置风险,需要的不是代码分析器,而是一份专项配置清单:“所用跨链协议的DVN数量≥N?”、“是否有最低阈值要求?”这类问题目前没有标准化工具覆盖,甚至没有广泛认可的行业规范。

同样处于红色区域的是密钥和节点安全。@0xQuit提到DVN节点“被攻破”,这属于运营安全(OpSec)范畴,超出了任何静态分析工具的检测边界。无论是哪家一线审计机构还是AI扫描工具,都无法预判一个节点运营商的私钥是否会泄露。

此次攻击同时触发了矩阵中的两个红色区域。

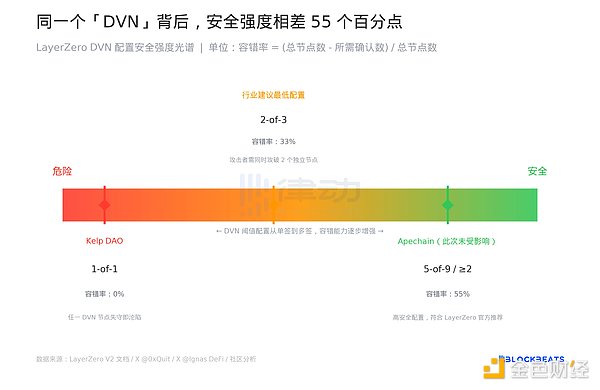

DVN是LayerZero V2的跨链消息验证机制,全称Decentralized Verifier Network(去中心化验证网络)。其设计哲学是将安全决策权交给应用层:每个接入LayerZero的协议可以自行选择需要多少DVN节点同时确认,才能放行一条跨链消息。

这种“自由度”产生了一个光谱。Kelp DAO选择了光谱最左端的1-of-1,即只需要一个DVN节点确认。这意味着容错率为零,攻击者只需攻破那一个节点即可伪造任意跨链消息。相比之下,Apechain同样接入LayerZero,但配置了两个以上的必需DVN,因此未受波及。LayerZero官方声明中的措辞是“所有其他应用仍然安全”,这句话的潜台词是:安全与否,取决于你选择了哪个配置。

正常的行业建议是至少2-of-3,攻击者需要同时攻破两个独立的DVN节点才能伪造消息,容错率提升至33%。高安全性配置如5-of-9,容错率可达55%。

问题在于,外部观察者和用户无法看到这个配置。同样标榜“由LayerZero支持”,背后可能是0%容错,也可能是55%容错。两者在文档中都被称为DVN。

资深加密投资人、曾经历过Anyswap事件的Dovey Wan在X上直言:“LayerZero的DVN竟然是1/1 validator……所有跨链桥都应该立刻做一次全面安全审查。”

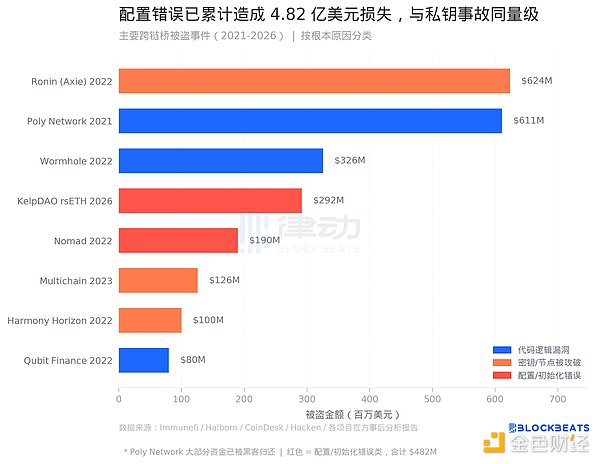

2022年8月,Nomad跨链桥被发现存在一个漏洞。有人复制了第一个攻击交易并稍作修改,结果成功了——于是数百个地址相继复制,在几小时内抽干了1.9亿美元。

Nomad的事后分析指出,漏洞来源是“一次例行升级时,将trusted root初始化为0x00”。这是一个配置错误,发生在部署阶段。Merkle证明验证逻辑没有问题,代码本身也没有问题,问题在于初始值填错了。

这一次与Nomad事件加在一起,配置/初始化类漏洞已经造成了约4.82亿美元的损失。在整个跨链桥被盗历史中,这一类别的规模已与密钥泄露类(Ronin 6.24亿美元、Harmony 1亿美元、Multichain 1.26亿美元,合计约8.5亿美元)相当。

但代码审计行业的设计从来不是针对这一类别。

行业中讨论最多的仍是代码逻辑漏洞。例如,Wormhole因签名验证绕过被黑导致3.26亿美元损失,Qubit Finance因虚假存款事件被盗8000万美元。这些案例有完整的漏洞分析报告、CVE编号类比、可复现的PoC,适合审计工具的训练和优化。配置层问题不写在代码中,很难进入这一生产循环。

值得注意的是,两次配置类事件的触发方式截然不同。Nomad是在例行升级中不小心填了一个错误初始值,属于失误。而Kelp DAO的1-of-1则是一个主动配置选择——LayerZero协议并未禁止这一选项,Kelp DAO也没有违反任何协议规则。一个“合规”的配置选择,和一个“失误”的初始值,最终都指向了同一个后果。

此次攻击的执行逻辑很简单:一条伪造的跨链消息告诉以太坊主网,“另一条链上有人已经锁定了等值资产”,从而触发主网铸造rsETH。铸出的rsETH本身没有实际背书,但其链上记录是“合法的”,可以被借贷协议接受为抵押品。

攻击者随即将116,500枚rsETH分散至Aave V3(以太坊和Arbitrum)、Compound V3和Euler,借出了合计超过2.36亿美元的真实资产。据多方报道,Aave V3单独面临的坏账估值约为1.77亿美元。Aave的安全模块Umbrella可用于吸收坏账的WETH储备约为5000万美元,覆盖率不到三成,剩余部分将由aWETH质押者承担。

这笔账最终落到了那些只是想赚一点WETH利率的人身上。

LayerZero官方截至发稿仍在与安全应急响应组织SEAL Org联合调查,表示将在获得全部信息后与Kelp DAO共同发布事后分析报告。Kelp DAO表示正在进行“主动补救”。

2.93亿美元的漏洞不在代码中。“审计通过”这四个字,未能覆盖那个参数所在的位置。

免责声明:

1.资讯内容不构成投资建议,投资者应独立决策并自行承担风险

2.本文版权归属原作所有,仅代表作者本人观点,不代币币情的观点或立场

首页

首页 快讯

快讯