Four.Meme安全事件深度解析:BNB Chain生态安全如何保障?

2月11日,BNB Chain上备受瞩目的memecoin发射平台Four.Meme遭遇攻击,损失约18万美元。此前,由于Four.Meme的教程视频及其中用于演示的代币$TST的爆火,Four.Meme吸引了大量BNB Chain用户,进一步推动了BNB Chain上memecoin交易的活跃度。

近期已发生多起针对Memecoin发射平台的攻击事件,尽管本次安全事件的损失金额相对较小,但再次为行业敲响了安全警钟。作为BNB Chain的安全合作伙伴,Beosin曾完成PancakeSwap等生态项目的审计工作。本文将深入分析此次Four.Meme安全事件,帮助用户和开发者更好地了解BNB Chain生态的安全现状。

Four.Meme安全事件分析

业务逻辑介绍

Four.Meme是BNB Chain上类似于Pump.fun的memecoin发射平台。其主要特点包括:

1. 提供创建memecoin的通用且可定制化模板,用户只需在平台上自定义Memecoin的名称、logo、描述等信息即可。

2. 在该平台发行memecoin时,代币并不会直接在去中心化交易所添加流动性池进行交易,而是需要用户支付SOL/BNB等代币来铸造(Mint)所发行的memecoin,铸造过程中的代币价格由Bonding Curve(联合曲线)决定。

对于Four.Meme而言,当用户不断“购买”memecoin时,memecoin的价格会根据联合曲线升高,对应的市值也会增加。当用户发行的memecoin市值达到24 BNB时,Four.Meme平台会将剩余的memecoin和24 BNB迁移到PancakeSwap(即创建memecoin-BNB的流动性池)进行公开交易。

然而,此次安全事件的漏洞正出现在创建流动性池的过程中:项目方未考虑到流动性池可能被提前创建的情况。

攻击流程

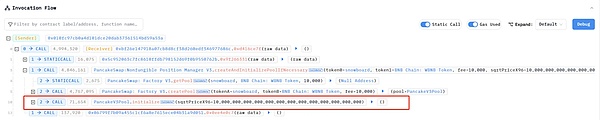

(1) 攻击者首先在代币未添加至PancakeSwap流动性前,在Four.Meme合约中铸造代币;

(2) 随后,攻击者在PancakeV3Pool中提前创建代币与WBNB的交易对池子,并设置异常高的代币价格;

(3) 接着,攻击者等待项目正常启动。由于该交易对已被攻击者提前创建并初始化,PancakeV3Pool会按照攻击者设置的初始价格添加流动性,相当于该memecoin的公开交易价格被悄然抬高。

(4) 攻击者观察到流动性添加行为后,随即高价出售先前铸造的代币,从而获取巨额利润。

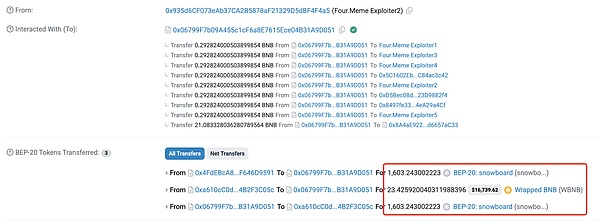

以攻击交易为例(https://bscscan.com/tx/0x2902f93a0e0e32893b6d5c907ee7bb5dabc459093efa6dbc6e6ba49f85c27f61),攻击者仅用1603枚snowboard代币便兑换了23个BNB,几乎耗尽了流动性池中的所有BNB。

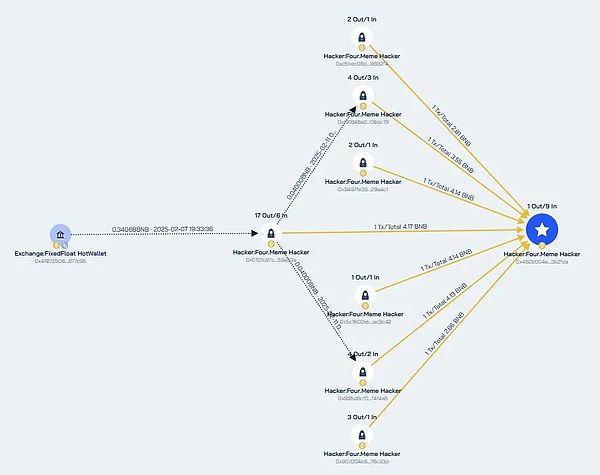

据Beosin KYT分析,Four.Meme被盗资金的流向如下图所示:

目前,被盗资金已从地址0x482b004e7800174a1eFb87f496552ac8F53B2fda转移至地址0xfD3772890EcF7b514a09dD602e78eAb35A4298E1。

Memecoin热潮下的隐患

随着CZ在社交媒体上对BNB Chain生态memecoin的呼吁和宣传,BNB Chain开始承接Solana的memecoin热度,链上交易量和用户活跃度显著提升。作为BNB Chain团队教学视频中的测试代币$TST上线币安后,其市值一度高达5亿美元。

2月14日凌晨,CZ公布其宠物狗名字为Broccoli,这一消息引发了BNB Chain上的memecoin大战,链上涌现出大量以Broccoli命名的memecoin。需要注意的是,CZ明确表示不会发行memecoin,这些名为Broccoli的memecoin仅是蹭热度,价格波动极为剧烈。

据Beosin Alert监测,截至目前,有关Broccoli memecoin的Rug Pull事件已达6起。以下是其中一起Rug Pull事件,代币发行人移除流动性后导致代币价格暴跌99.94%,获利约10万美元:

某个Broccoli代币的Rug Pull

为避免资产损失,用户在交易memecoin时至少需要了解以下四点:

1. Memecoin Launchpad的平台风险;

2. 同名Memecoin的仿盘/貔貅盘风险;

3. Memecoin是否可增发;

4. Memecoin交易是否存在手续费。

免责声明:

1.资讯内容不构成投资建议,投资者应独立决策并自行承担风险

2.本文版权归属原作所有,仅代表作者本人观点,不代币币情的观点或立场

首页

首页 快讯

快讯